Cybersecurity

in

Anwendung

Wirksamkeit von Best Practice,

Innovation und Aktualität

Von der Compliance-Anforderung zur strategischen Erkenntnis – wie Unternehmen ihren IST-Stand erfassen und für ihre Ziele nutzen.

Tryptichon der Cybersecurity: Technik, Prozesse, Menschen

Die Abläufe im Unternehmen sind bekannt, die Umsätze passen. Darf es etwas mehr sein?

Cybersecurity ist vorhanden. Firewalling, Awareness-Gamification, Richtlinien existieren. Aber es könnte strukturierter sein. Die Frage ist: Was haben wir wirklich? Und funktioniert das?

Das Assessment prüft drei Ebenen. Geschriebene Papiere und gelebte Prozesse. Technischer Scan der Infrastruktur. Surveillance der Teamverhalten.

Nach 5 bis 15 Tagen sind die tatsächlichen Werte sichtbar. ISMS-Papiere sind da, werden nicht gelebt. Microsoft Defender ist installiert, die Konfiguration nutzt ihr Potenzial nicht. Defender wird bezahlt und kann wesentlich mehr. Awareness-Urkunden wurden ausgestellt, ein Team verhält sich überheblich und macht deshalb fatale Fehler.

Am Ende steht der Zustandsbericht. Der wird angereichert um das, was Sie tun sollten. Playbooks. Was muss jetzt getan werden. In welcher Reihenfolge. Wie genau. Welche Kosten. Welcher Zeitrahmen.

Das Unternehmen bekommt den vollständigen Überblick. Technik, Prozesse, Menschen. Und den Plan, es zu beheben.

Prüfer kommen. Bußgeld droht. § 5 kennt keiner

NIS2 gilt, die Prüfung kommt, aber wann? Maßnahmen wurden getroffen, Richtlinien geschrieben, Technik angepasst. Aber was bei der Prüfung herauskommt, weiß keiner, weil die Übersicht fehlt und unklar ist, ob noch etwas in welcher Reihenfolge wie gemacht werden muss.

Für Assessments ist es zu spät, jetzt muss umgesetzt werden. Das Gesetz ist Wirklichkeit. Die Projektumsetzung priorisiert nach dem, was schnell geht und worauf Prüfer Wert legen. Praxisbezug zeigt, was Prüfbehörden wirklich prüfen, die Arbeitsweise von Prüfern ist bekannt, das Wesen des Rechtssystems wurde erlebt. Bußgelder können reduziert werden.

Quick Wins zuerst, dann die Maßnahmen, die länger brauchen. Alles dokumentiert, prüfbar, nachvollziehbar. Am Ende steht der Projektabschluss mit einer Todo-Liste, was noch gemacht werden muss, und die Verhaltensanweisung, wie das zu tun ist, so dass ein Prüfer zufrieden ist.

Das Ergebnis: Rechtzeitig auf einem konsistenten Weg zur Compliance. Und nebenbei wird sichtbar, was selbst Anwälte übersehen. Dass ein Konkurrent das Unternehmen beim BSI anschwärzen kann. Steht in § 5 der Vorschrift.

Die Software kann DORA. Aber kann sie es beweisen?

DORA gilt seit Januar 2025. Finance muss compliant sein. Etwas wurde umgesetzt, Systeme angepasst, Prozesse dokumentiert.

Das Problem: Man wartet auf die Prüfer und das Unberechenbare. Reicht das was installiert wurde wirklich?

DORA-Add-ons für Dynamics gibt es. Die alleine machen keinen Prüfer zufrieden, denn sie müssen auch implementiert und geprüft sein.

Die Lösung verbindet Entwicklung und Recht von Anfang an. Alle 5 DORA-Säulen werden in die Microsoft Power Platform abgebildet. Risk Management, Incident Reporting, Resilience Testing, Third-Party Risk, Information Sharing. Microsoft hilft, das automatisiert darzustellen und reduziert den Personalaufwand.

Nach der Implementierung erfolgt die juristische Abnahme. Ein Jurist prüft die Installation gegen die Vorschrift, dokumentiert, verweist auf die Norm.

Das Ergebnis: Ein detailliertes Papier, das den Prüfern vorgelegt werden kann. Mit Verweis auf die Vorschrift. Das macht den Prüfern das Leben einfacher.

Die Software kann DORA. Und sie kann es beweisen.

Awareness-Schulung vermitteln Wissen, kein Verhalten.

Die rote Ampel. Man bleibt stehen. Weil man es so gelernt hat. Und manchmal läuft man dennoch los. Eile, Stress, keiner kommt, alle anderen machen es auch.

Awareness-Schulungen vermitteln Wissen. Phishing erkennen, Passwörter sichern, keine USB-Sticks einstecken. Das Wissen ist da. Und das Verhalten? Manchmal läuft man los.

Wäre es nicht super, wenn man wüsste, welche Verhaltensmuster welche Teams haben, damit man damit arbeiten und das beeinflussen kann?Analogie der Ampel: Pro Kreuzung ein Template. Ampelschaltung länger, Druckknopfampel, Fußgängerbrücke, Zebrastreifen mit Blinklicht. Schön. Das geht. Das gibt es wirklich.

Sie führen eine Befragung bei Ihren Mitarbeitern durch. Nicht alle müssen mitmachen, es ist anonym, es dauert 10 Minuten statt 60 Minuten Awareness Training. Danach kommt Wissenschaft mit Ergebnissen aus tausenden Studien mit den 12 Fehlerclustern menschlichen Verhaltens: Überheblichkeit, Zeitdruck, blinder Gehorsam, Routine, soziale Konformität etc..

Ahnen Sie die Macht dieser Kenntnis? Und Sie bekommen sogar noch Playbooks, wie Sie damit umgehen.

Verhalten ist entstanden. Daraus machen Sie nun Kultur.

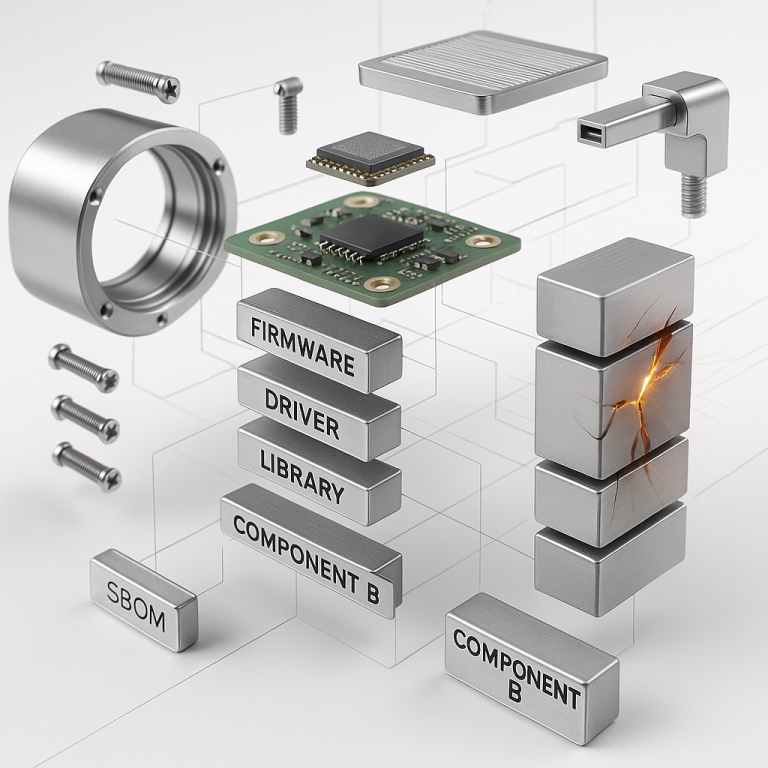

Cyber Resilience Act ein Thema, das Sie dauerhaft auf Trab hält

Wer als Hersteller von Produkten mit digitalen Komponenten eruiert hat, dass seine Produkte betroffen sind und Händler und Importeure das überwachen müssen, ist bereits auf dem Weg.

2026 beginnen Meldepflichten, 2027 verliert den Marktzugang, der das Gesetz nicht erfüllt. Was passiert dann danach? Wenn die Compliance erfüllt ist? Die Produkte im Markt sind? Wie bekommen Sie Infos über Schwachstellen?

Jetzt gilt es die Prozesse einzuziehen und ans Laufen zu bekommen. Sie brauchen eine Produkt-Security, die ihr Ohr am Lifecycle hat. Die sofort mitbekommt, wenn etwas passiert. Und hier die wichtige Unterscheidung: Diese Security sichert, was Sie verkaufen. Ihre Business Security Ihre Firma. Diese ist dafür nicht gebaut.

Es ist Ihr Helpdesk, bei dem die Infos auflaufen und hier fangen die Run-Prozesse an: Anruf, interne Produktprüfung, Eskalation, Meldung, Bugfixing, Roll-out, Meldung.

Wenn Consultants Sie in Richtung dessen bringen, dass Ihre Produkte safe sind, ist das halt nur die halbe Miete. Die Prozesse danach sind die rund laufende Compliance.

Cybersecurity ist förderfähig ohne großen Aufwand

Fangen Sie gerade erst an? Gut. Anfangen ist immer richtig und nie falsch. Und es gibt etwas, das man mit "Abgerglauben" überschreiben muss: Cybersecurity ist teuer und ein Fass ohne Boden. Die Realität: Der Einstieg ist vergleichsweise leicht und förderfähig.

Fehler bei jedem Projekt: Scope zu groß machen. Besonders wenn Sie gerade anfangen. Wie wollen Sie denn die Pakete strukturieren, wenn Sie kein Bild haben?

Der Schlüssel liegt darin, sich einen Überblick zu verstaffen was da ist. Mit dem prüft man, was da sein muss. Die Wunschliste wird priorisiert nach Wichtigkeit und Umsetzungsaufwand.

Das BAFA fördert Unternehmensberatungen für KMU (50-240 Mitarbeiter) und deren Leistungen. Bis zu 2x im Jahr. Damit wird die Ist-Analyse und die Fixes und die Implementierung der Quickwins äußerst erschwinglich.

Cybersecurity ist stets und immer eine Maßanfertigung. Ihr Unternehmen ist etwas einzigartiges, also sind Analyse, Maßnahmen und Lösungen auch einzigartig. Günstiger wird es durch Straffungen und Standardisierungen. KI? Ja. Consultans sollten sie vor die zeitraubende Vorarbeit nutzen: Dokuemntensichtung oder ähnliches. Die Umsetzung ist Handarbeit.